PaoPao888

Hij@'e Puta

- Registrado

- 2019/11/13

- Mensajes

- 6.608

- Sexo

El viernes 26 de mayo de 2023 el Ejército sufrió un ataque de ransomware (en español, secuestro de datos), un tipo de robo cibernético de información que encripta los datos de la víctima y pide un rescate para devolverlos. Según dio a conocer la institución castrense tres días después, se apagaron todos los computadores y se inició un 'contraataque' contra los hackers, un grupo de reciente actividad conocido como Rhysida.

A pesar de la respuesta del Ejército –que incluyó la entrega de antecedentes al Estado Mayor Conjunto (EMCO), institución que también fue hackeada hace ocho meses–, desde el jueves 15 de junio miles de documentos secretos y reservados, que comprometen seriamente la seguridad nacional, están disponibles para descargar en la dark web desde el sitio de Rhysida. Los hackers aseguran que vendieron el 70% de la información, dejando el resto para consulta pública. “No se subieron datos vendidos, cazadores de datos, disfruten”, escribieron desde la organización criminal.

Entre los archivos se encuentran estrategias militares ante un hipotético ataque argentino por Tierra del Fuego y la disposición logística de armamento y tropa en las fronteras de Perú y Bolivia, conforme los planes de control de ingreso irregular al país.

El medio Interferencia accedió a los 360 mil archivos del Ejército que no fueron vendidos. Los documentos no serán publicados y su contenido será sólo comentado de manera general, sin entrar en los detalles de los datos, y pixelando las fotos de los documentos, dado el riesgo que representa para el país su divulgación. Esto último, a pesar de que están disponibles para descarga libre y gratuita, por lo que muy probablemente esta información ya está en poder de desconocidos de forma íntegra.

Entre los archivos se encuentran estrategias militares ante un hipotético ataque argentino por Tierra del Fuego y la disposición logística de armamento y tropa en las fronteras de Perú y Bolivia, conforme los planes de control de ingreso irregular al país.

Otros documentos detallan lineamientos para hacer frente a manifestantes durante el estallido social, características y debilidades del Ejército y sus armas, información pormenorizada sobre los cuarteles generales de la institución y sus planos, además del armamento, vehículos y soldados disponibles. Entre miles de documentos se encuentran datos privados de militares, con sus nombres, direcciones particulares, sus números de celular y los de sus padres o cónyuges, grupos sanguíneos, e inclusive algunos perfiles psicológicos. Auditorías reservadas, despliegues y relevos de militares, compras públicas, felicitaciones y hojas de vida también figuran entre los archivos filtrados.

Se consultó expertos en defensa y ex autoridades en la misma materia, a quienes se comentó de manera general y sin entrar en detalles los hallazgos, quienes manifestaron su alta preocupación por lo que les parecieron "gravísimos" antecedentes. Conforme se conozca más información sobre este incidente se tendrá una dimensión histórica más clara de esta crisis de seguridad nacional.

De momento, no es posible contar con la evaluación del Ejército ni del Ministerio de Defensa. Mientras que la institución militar declinó responder consultas indicando que existe una investigación en curso, desde la cartera de Defensa no entregaron respuesta a las consultas de esta redacción.

También se le preguntó al Ejército si podían desmentir la veracidad de algunos de los documentos liberados por Rhysida, cuyo título y número de oficio fue enviado por correo al departamento de comunicaciones; sin recibir respuesta al cierre de esta redacción. El silencio fue tomado por esta redacción como una confirmación de la genuinidad de la documentación, la que muy difícilmente puede ser falsificada a tanto nivel de volumen, detalle y circunstancias.

Un académico experto en seguridad, inteligencia y defensa -quien solicitó el anonimato para hablar con mayor libertad- dice a Interferencia que la filtración en sí misma es el hecho más grave, dada la naturaleza de la información expuesta y a que evidencia que la ciberseguridad de Chile "está en pañales", opinión que comparte una ex autoridad en este ámbito. A juicio del académico, esto "podría retrasar en una década los planes militares", pues -entre otras cosas- "obliga a cambiar todas las disposiciones logísticas y las de personal".

Según el experto, la filtración supone "un festín" para la defensa de potencias que tienen diferencias con Chile, aunque considera que el riesgo de guerra es muy bajo, por lo que la brecha obliga más que nada a rehacer planes y rotar personal expuesto. "Es información que va diez capas más hacia adentro que la que se explicita en el Libro Blanco de la Defensa, pues supone disposiciones estratégicas, logísticas y tácticas de armamento y tropa".

Sin embargo, el principal riesgo inmediato no es militar respecto de fuerzas armadas de Argentina, Bolivia y Perú, sino respecto del crímen organizado en torno a tráfico de personas, armas y drogas. "Lo que hay en materia fronteriza es un manual para evadir al Ejército en las fronteras", dice el experto. Además, la información del personal militar que trabaja ahí está expuesta de tal modo que no podrían seguir cumpliendo su misión a riesgo de exponerlos a sobornos, atentados y asesinatos. "Es una enorme pérdida de activos clave con experiencia en terreno, pues los tienen que rotar", dice el académico sobre la amenaza del crimen organizado.

A juicio del académico hay también una arista política ineludible. "Surgen dudas que hay que despejar: ¿Qué se hizo y no se hizo después de la filtración del EMCO? ¿Con dos eventos seguidos no es momento de poner la responsabilidad política en la ministra Maya Fernández?".

A su juicio esto también revela un déficit del poder civil, pues la Agencia Nacional de Inteligencia (ANI) se muestra impotente. "Hay un sesgo legalista, estamos haciendo la ley de la ANI, pero nadie toma las herramientas que hay y empieza a trabajar sobre problemas urgentes sobre los cuales hay que destinar recursos antes que leyes", dice.

Al respecto, otra ex autoridad agrega que hay responsabilidades en la Subsecretaría de Defensa, que está a cargo de la Ciberseguridad, y también en las comisiones de Inteligencia y Defensa del Congreso.

Jarkaña y Yanapaña: operativos estratégicos para control fronterizo

Varios de los documentos coinciden en referirse a operaciones estratégicas en el norte de Chile, en especial en zonas limítrofes, para contener la ola de inmigrantes ilegales en la zona, además de operativos para detener el tráfico de drogas. Estas operaciones se denominan Jarkaña y Yanapaña, palabras de origen aymara que significan “detener” y “dar muerte a una persona para que no sufra”.

El nombre de las operaciones no es secreto, sin embargo los documentos y detalles filtrados por los hackers, en su mayoría, son así catalogados. En la misma web del Ejército se informa sobre la operación Jarkaña. “Jarkaña, ‘detener’ en lengua aymara, es la operación en que los integrantes de la Institución colaboran con Carabineros y PDI en el control fronterizo y resguardo a la población mediante patrullajes”, publicó la web de la institución en una nota de marzo del 2021.

En ellos hay detalles de cantidad de personal dedicado a labores de monitoreo de pasos fronterizos, horas trabajadas, datos personales de militares en la zona,- como nombres, rut, números de teléfono-, diagramas detallados respecto a los pasos ilegales donde están entrando y saliendo inmigrantes a Perú, Bolivia y Argentina, además de detalles sobre equipamiento y municiones militares en la zona. Incluso se incluyen coordenadas de puestos de vigilancia y todas las Reglas para el Uso de la Fuerza específicas para ese territorio.

En suma, información clave del trabajo del Ejército en la frontera norte del país y datos personales de sus funcionarios. Documentos que, de caer en manos de traficantes de personas, narcóticos, y/o criminales, pueden exponer la seguridad nacional.

De ellos, Interferencia puede destacar dos que incluyen gran cantidad de información, además de ser recientes, lo que hace suponer que es información actualizada.

Uno es un documento de 140 páginas, con fecha de 2020. En éste se describe a cabalidad en qué consisten ambas operaciones, protocolos en caso de observar delitos, incidentes y de cómo tratar con las personas, diagramas que indican equipamiento de cada militar desplegado en la zona, vehículos, armas y municiones, además de personal necesario por zona. Incluye descripción del terreno, clima, y hasta un análisis de pros y contras del despliegue del Ejército en el lugar.

El documento también adjunta un programa de entrenamiento de las tropas en la zona, protocolos y reglas en el lugar y es claro en advertir a los militares que, en caso de delitos y situaciones ilegales, deben derivar todos esos casos a Carabineros y PDI y sólo recabar pruebas.

A esto se suma que en el documento se describen en detalle las armas y el equipamiento comunicacional y técnico que lleva cada patrulla de militares, así como también la cantidad de municiones.

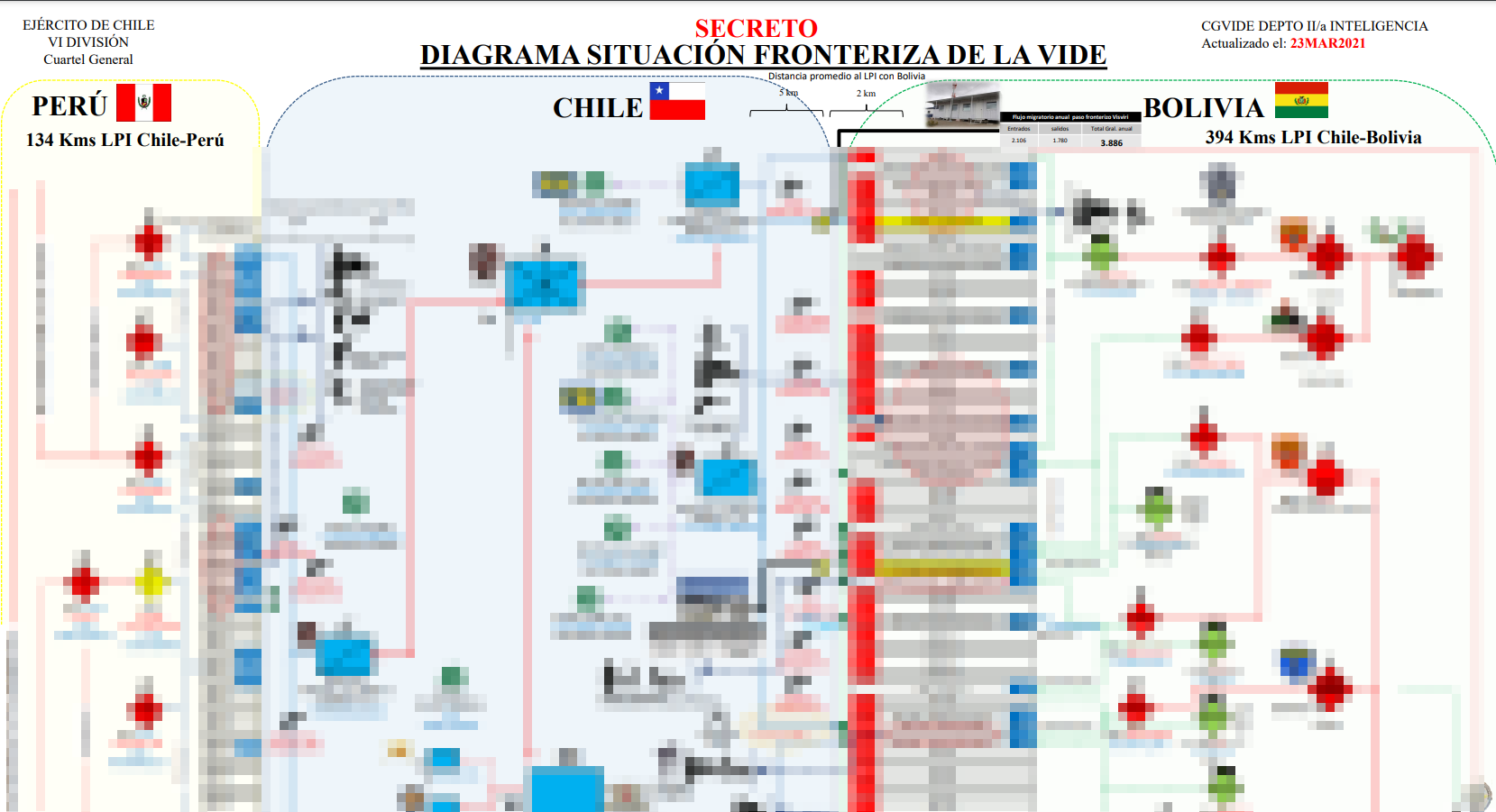

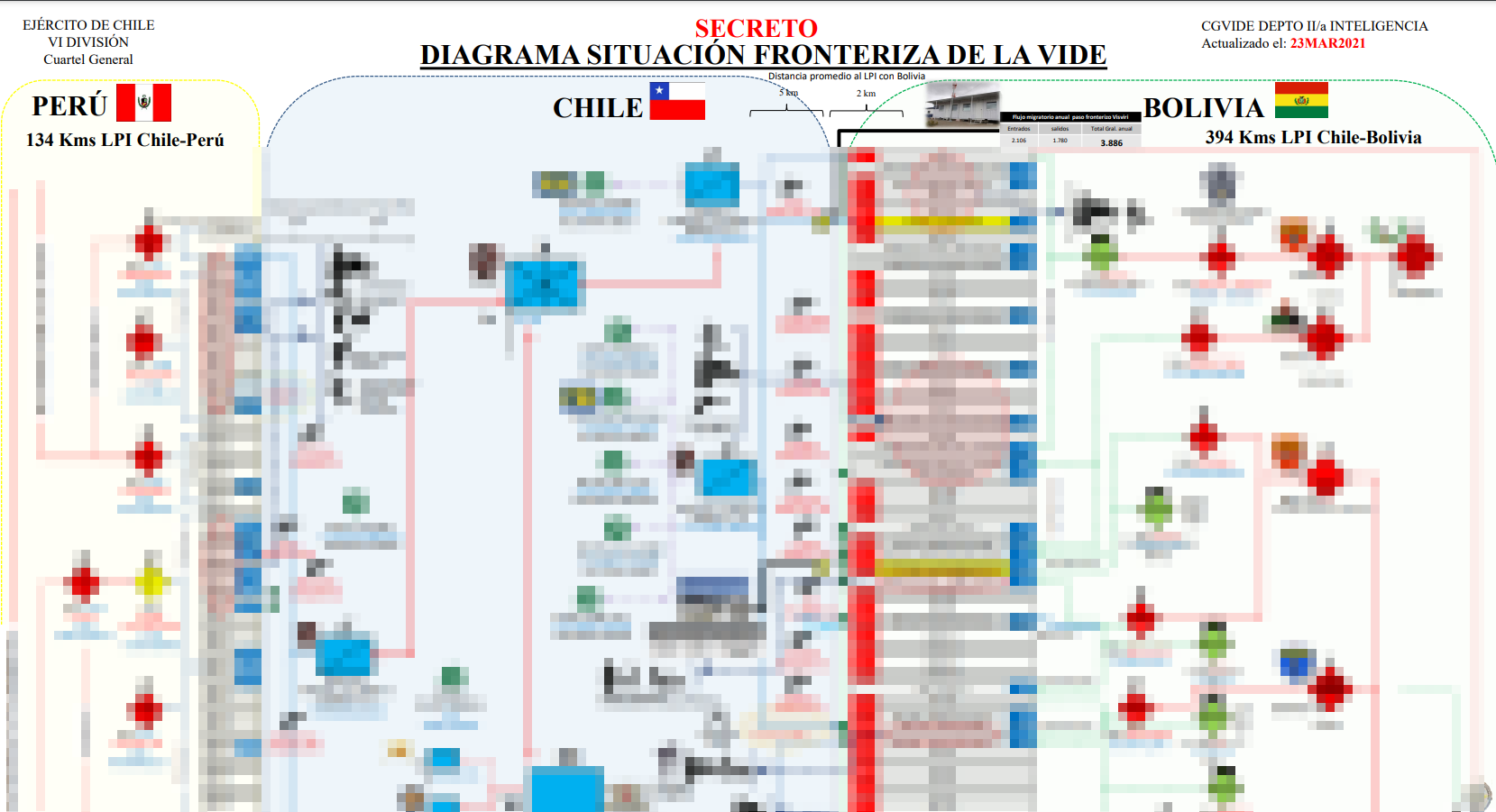

Otro documento filtrado en este ciberataque de importancia para las operaciones fronterizas, es un diagrama con información gráfica y de texto, que muestra los pasos fronterizos legales e ilegales entre Chile, Perú y Bolivia. Incluye y señala zonas minadas, pasos ilegales y legales, número de funcionarios de carabineros en cada paso y el flujo de los contrabandistas y personas que cruzan ilegalmente.

El documento, de marzo del 2021, señala las nacionalidades de las personas que más cruzan las fronteras con Bolivia y Perú, los lugares poblados más cercanos a los límites y la cantidad de pobladores en cada uno de ellos. También los delitos más comunes observados en cada sector.

A uno de los expertos -un ex militar que también pidió reserva de su nombre- a quien se les habló de estos hallazgos, comentó que le llama la atención que pese a la planificación y el despliegue -que se ven altamente profesionalizados-, sigan cruzando migrantes como si nada. "¿De qué sirve todo esto? ¿O es que ya el crimen organizado conoce todo esto desde antes? Me parece raro que no haya noticias sobre civiles en campos minados", concluye.

La estrategia chilena ante una hipotética invasión argentina por Tierra del Fuego

Uno de los documentos más relevantes en cuanto a la seguridad nacional disponible en los archivos de libre descarga y no comprados a Rhysida encontrados por Interferencia trata sobre una hipotética invasión argentina a la parte chilena de Tierra del Fuego. En más de 8 mil palabras, la sección de inteligencia del Ejército chileno describe su planificación ante ese escenario militar. No se indica la fecha en la cual fue elaborado el informe, pero en la metadata de aquel archivo se encuentra establecido que la última modificación al documento ocurrió en julio de 2019.

En el documento se destacan las buenas relaciones bilaterales entre ambos países, sin que se divise una posibilidad concreta de invasión por parte de Argentina. De hecho, se menciona como una de las prioridades de la unidad militar desplegada en la Región de Magallanes el mantener las buenas relaciones bilaterales y la confianza mutua existente con el ejército argentino; además de garantizar la integridad territorial chilena.

Aun así, no se descarta de plano a futuro una agresión militar, considerando las ventajas geoestratégicas que posee la zona. La explotación de recursos naturales y su consiguiente ventaja a nivel económico forman parte de una posible –aunque muy poco probable– agresión; ante la cual las Fuerzas Armadas nacionales deben estar preparadas.

El documento detalla sectores de interés para el Ejército argentino y para el nacional. Incluye potenciales situaciones de riesgo; medidas para reaccionar ante avanzadas militares vecinas; tipo de armamento a usar para ciertos eventos; vehículos disponibles en la zona; características de los vehículos y unidades disponibles en Argentina –información obtenida desde fuentes abiertas y de libre acceso, según se indica–; y sectores estratégicos en la geografía de la región que podrían servir tanto para invadir como para proteger el territorio nacional.

En definitiva, un detallado plan de acción ante situaciones bélicas hipotéticas que el propio Ejército chileno describe como poco probables, aunque no imposibles.

Mapas e informes exponen las vulnerabilidades y funcionamiento de la VI División del Ejército

Entre los miles de archivos militares se encuentran varios referidos al funcionamiento y logística de la VI División del Ejército y su cuartel general, con la que la Fuerza Armada se encarga de cuidar las regiones de Arica y Parinacota y Tarapacá.

Se trata de archivos de más de 100 páginas de 2021 y 2022 que detallan la función de cada departamento del Cuartel General ubicado en Iquique y sus horarios de operación. El detalle es tal que se informa, por ejemplo, qué departamento está a cargo de proteger el área de inteligencia y las cajas fuertes de la división. Asimismo, se adjuntan los planos del edificio, que señalan cada área logística y la distribución física de los militares.

Más grave resulta el hecho de que se incluya dentro de los informes la cantidad de vehículos de “combate y campaña” que se encuentran bajo la operación de la VI División del Ejército, así como sus placas patente y el conductor con su nombre y grado. Además, se añade un listado de los vehículos particulares de la división, con propietario y patente.

Junto a las tablas correspondientes a los vehículos de guerra se encuentran otras que listan el armamento que posee el cuartel, detallando la fecha de su mantención y datos sobre cantidad, tipo (Galil, SIG, etc.) y número de serie. Del mismo modo se detallan las herramientas tecnológicas resguardadas, como activos ópticos y optrónicos.

Estos informes se unen a varios anexos que, en suma, proyectan la defensa del cuartel general a través de imágenes cenitales. En ellos se diagrama las vías de ingreso vulnerables, el sector de apertura de fuego, la ubicación de los centinelas, el control de cámaras, el puesto de atención médica y el nido de detenidos, para los que se añade un documento tipo llamado Acta de entrega de detenidos.

En detalle, el primer anexo de la lista señala directamente el “material de guerra disponible para la guardia del CGVIDE”. Con ello se especifica qué armamento y en qué cantidad porta cada guardia. Por ejemplo, fusil Galil, pistola CZ M-75, cargadores 5,56 mm, etcétera.

Números, direcciones y perfiles psiquiátricos

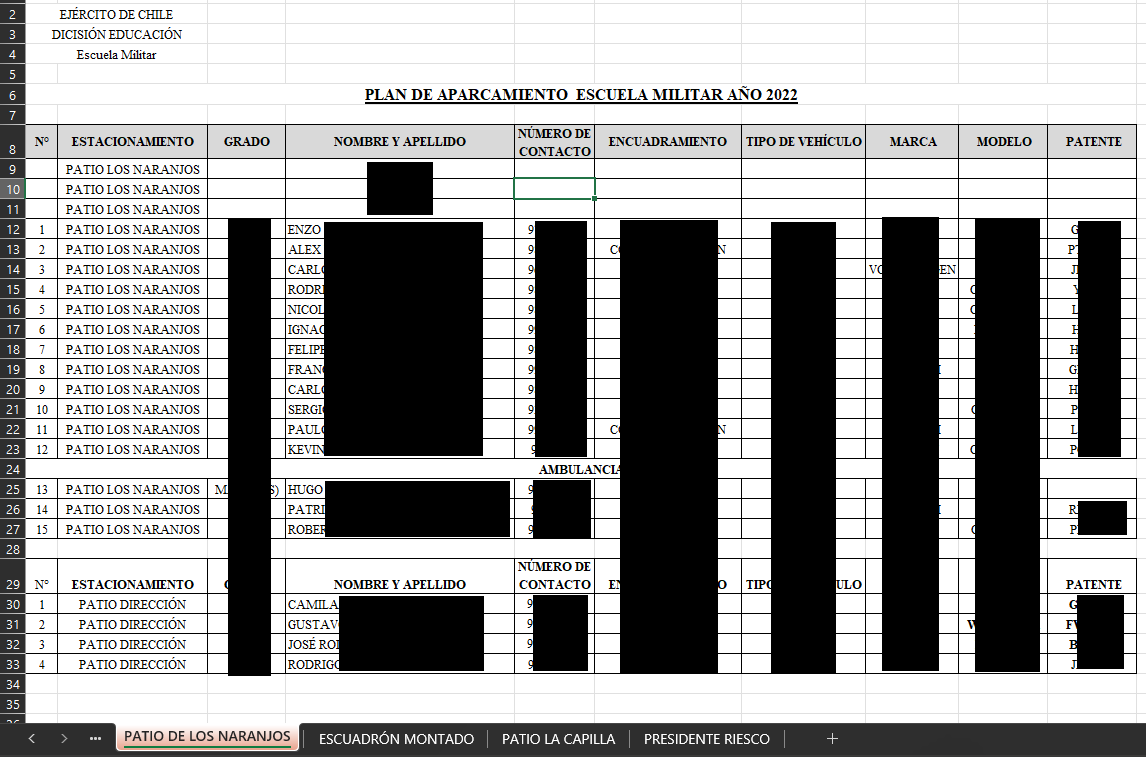

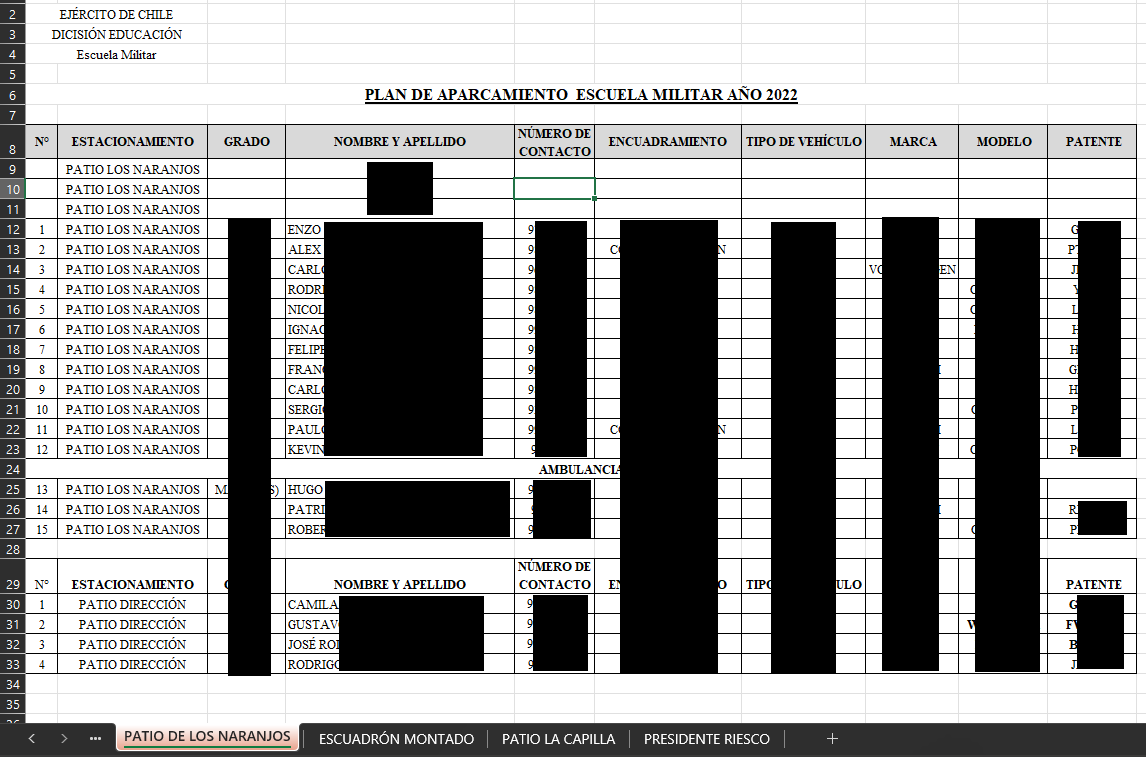

La información privada de los militares abunda en los archivos filtrados. Se trata de cientos de números de celular de los conscriptos y de sus familiares, considerados como teléfonos de contacto; sus direcciones particulares y correos electrónicos, institucionales y particulares. Así también, documentos como, por ejemplo, el Plan de aparcamiento Escuela Militar año 2022, exponen los datos de los medios de transporte particular de los militares, su marca de auto y modelo, matrícula, encuadramiento, grado y el lugar de estacionamiento.

Todos estos datos constan dentro de los planes de enlace en caso de emergencia institucional o nacional. Pero

además, ciertos documentos también exponen informes de psiquiatría individualizados de los militares, incluyendo el nombre y escalafón del paciente, diagnóstico, fecha de éste, recinto de atención, doctor que realizó el diagnóstico, tratamiento, posibilidad de mejoría, pronóstico y posibles secuelas.

En suma, se trata no sólo de exposición pública de información institucional del Ejército referente a sus capacidades funcionales y logísticas, sino también de sus miembros de a pie.

A pesar de la respuesta del Ejército –que incluyó la entrega de antecedentes al Estado Mayor Conjunto (EMCO), institución que también fue hackeada hace ocho meses–, desde el jueves 15 de junio miles de documentos secretos y reservados, que comprometen seriamente la seguridad nacional, están disponibles para descargar en la dark web desde el sitio de Rhysida. Los hackers aseguran que vendieron el 70% de la información, dejando el resto para consulta pública. “No se subieron datos vendidos, cazadores de datos, disfruten”, escribieron desde la organización criminal.

Entre los archivos se encuentran estrategias militares ante un hipotético ataque argentino por Tierra del Fuego y la disposición logística de armamento y tropa en las fronteras de Perú y Bolivia, conforme los planes de control de ingreso irregular al país.

El medio Interferencia accedió a los 360 mil archivos del Ejército que no fueron vendidos. Los documentos no serán publicados y su contenido será sólo comentado de manera general, sin entrar en los detalles de los datos, y pixelando las fotos de los documentos, dado el riesgo que representa para el país su divulgación. Esto último, a pesar de que están disponibles para descarga libre y gratuita, por lo que muy probablemente esta información ya está en poder de desconocidos de forma íntegra.

Entre los archivos se encuentran estrategias militares ante un hipotético ataque argentino por Tierra del Fuego y la disposición logística de armamento y tropa en las fronteras de Perú y Bolivia, conforme los planes de control de ingreso irregular al país.

Otros documentos detallan lineamientos para hacer frente a manifestantes durante el estallido social, características y debilidades del Ejército y sus armas, información pormenorizada sobre los cuarteles generales de la institución y sus planos, además del armamento, vehículos y soldados disponibles. Entre miles de documentos se encuentran datos privados de militares, con sus nombres, direcciones particulares, sus números de celular y los de sus padres o cónyuges, grupos sanguíneos, e inclusive algunos perfiles psicológicos. Auditorías reservadas, despliegues y relevos de militares, compras públicas, felicitaciones y hojas de vida también figuran entre los archivos filtrados.

Se consultó expertos en defensa y ex autoridades en la misma materia, a quienes se comentó de manera general y sin entrar en detalles los hallazgos, quienes manifestaron su alta preocupación por lo que les parecieron "gravísimos" antecedentes. Conforme se conozca más información sobre este incidente se tendrá una dimensión histórica más clara de esta crisis de seguridad nacional.

De momento, no es posible contar con la evaluación del Ejército ni del Ministerio de Defensa. Mientras que la institución militar declinó responder consultas indicando que existe una investigación en curso, desde la cartera de Defensa no entregaron respuesta a las consultas de esta redacción.

También se le preguntó al Ejército si podían desmentir la veracidad de algunos de los documentos liberados por Rhysida, cuyo título y número de oficio fue enviado por correo al departamento de comunicaciones; sin recibir respuesta al cierre de esta redacción. El silencio fue tomado por esta redacción como una confirmación de la genuinidad de la documentación, la que muy difícilmente puede ser falsificada a tanto nivel de volumen, detalle y circunstancias.

Un académico experto en seguridad, inteligencia y defensa -quien solicitó el anonimato para hablar con mayor libertad- dice a Interferencia que la filtración en sí misma es el hecho más grave, dada la naturaleza de la información expuesta y a que evidencia que la ciberseguridad de Chile "está en pañales", opinión que comparte una ex autoridad en este ámbito. A juicio del académico, esto "podría retrasar en una década los planes militares", pues -entre otras cosas- "obliga a cambiar todas las disposiciones logísticas y las de personal".

Según el experto, la filtración supone "un festín" para la defensa de potencias que tienen diferencias con Chile, aunque considera que el riesgo de guerra es muy bajo, por lo que la brecha obliga más que nada a rehacer planes y rotar personal expuesto. "Es información que va diez capas más hacia adentro que la que se explicita en el Libro Blanco de la Defensa, pues supone disposiciones estratégicas, logísticas y tácticas de armamento y tropa".

Sin embargo, el principal riesgo inmediato no es militar respecto de fuerzas armadas de Argentina, Bolivia y Perú, sino respecto del crímen organizado en torno a tráfico de personas, armas y drogas. "Lo que hay en materia fronteriza es un manual para evadir al Ejército en las fronteras", dice el experto. Además, la información del personal militar que trabaja ahí está expuesta de tal modo que no podrían seguir cumpliendo su misión a riesgo de exponerlos a sobornos, atentados y asesinatos. "Es una enorme pérdida de activos clave con experiencia en terreno, pues los tienen que rotar", dice el académico sobre la amenaza del crimen organizado.

A juicio del académico hay también una arista política ineludible. "Surgen dudas que hay que despejar: ¿Qué se hizo y no se hizo después de la filtración del EMCO? ¿Con dos eventos seguidos no es momento de poner la responsabilidad política en la ministra Maya Fernández?".

A su juicio esto también revela un déficit del poder civil, pues la Agencia Nacional de Inteligencia (ANI) se muestra impotente. "Hay un sesgo legalista, estamos haciendo la ley de la ANI, pero nadie toma las herramientas que hay y empieza a trabajar sobre problemas urgentes sobre los cuales hay que destinar recursos antes que leyes", dice.

Al respecto, otra ex autoridad agrega que hay responsabilidades en la Subsecretaría de Defensa, que está a cargo de la Ciberseguridad, y también en las comisiones de Inteligencia y Defensa del Congreso.

Jarkaña y Yanapaña: operativos estratégicos para control fronterizo

Varios de los documentos coinciden en referirse a operaciones estratégicas en el norte de Chile, en especial en zonas limítrofes, para contener la ola de inmigrantes ilegales en la zona, además de operativos para detener el tráfico de drogas. Estas operaciones se denominan Jarkaña y Yanapaña, palabras de origen aymara que significan “detener” y “dar muerte a una persona para que no sufra”.

El nombre de las operaciones no es secreto, sin embargo los documentos y detalles filtrados por los hackers, en su mayoría, son así catalogados. En la misma web del Ejército se informa sobre la operación Jarkaña. “Jarkaña, ‘detener’ en lengua aymara, es la operación en que los integrantes de la Institución colaboran con Carabineros y PDI en el control fronterizo y resguardo a la población mediante patrullajes”, publicó la web de la institución en una nota de marzo del 2021.

En ellos hay detalles de cantidad de personal dedicado a labores de monitoreo de pasos fronterizos, horas trabajadas, datos personales de militares en la zona,- como nombres, rut, números de teléfono-, diagramas detallados respecto a los pasos ilegales donde están entrando y saliendo inmigrantes a Perú, Bolivia y Argentina, además de detalles sobre equipamiento y municiones militares en la zona. Incluso se incluyen coordenadas de puestos de vigilancia y todas las Reglas para el Uso de la Fuerza específicas para ese territorio.

En suma, información clave del trabajo del Ejército en la frontera norte del país y datos personales de sus funcionarios. Documentos que, de caer en manos de traficantes de personas, narcóticos, y/o criminales, pueden exponer la seguridad nacional.

De ellos, Interferencia puede destacar dos que incluyen gran cantidad de información, además de ser recientes, lo que hace suponer que es información actualizada.

Uno es un documento de 140 páginas, con fecha de 2020. En éste se describe a cabalidad en qué consisten ambas operaciones, protocolos en caso de observar delitos, incidentes y de cómo tratar con las personas, diagramas que indican equipamiento de cada militar desplegado en la zona, vehículos, armas y municiones, además de personal necesario por zona. Incluye descripción del terreno, clima, y hasta un análisis de pros y contras del despliegue del Ejército en el lugar.

El documento también adjunta un programa de entrenamiento de las tropas en la zona, protocolos y reglas en el lugar y es claro en advertir a los militares que, en caso de delitos y situaciones ilegales, deben derivar todos esos casos a Carabineros y PDI y sólo recabar pruebas.

A esto se suma que en el documento se describen en detalle las armas y el equipamiento comunicacional y técnico que lleva cada patrulla de militares, así como también la cantidad de municiones.

Otro documento filtrado en este ciberataque de importancia para las operaciones fronterizas, es un diagrama con información gráfica y de texto, que muestra los pasos fronterizos legales e ilegales entre Chile, Perú y Bolivia. Incluye y señala zonas minadas, pasos ilegales y legales, número de funcionarios de carabineros en cada paso y el flujo de los contrabandistas y personas que cruzan ilegalmente.

El documento, de marzo del 2021, señala las nacionalidades de las personas que más cruzan las fronteras con Bolivia y Perú, los lugares poblados más cercanos a los límites y la cantidad de pobladores en cada uno de ellos. También los delitos más comunes observados en cada sector.

A uno de los expertos -un ex militar que también pidió reserva de su nombre- a quien se les habló de estos hallazgos, comentó que le llama la atención que pese a la planificación y el despliegue -que se ven altamente profesionalizados-, sigan cruzando migrantes como si nada. "¿De qué sirve todo esto? ¿O es que ya el crimen organizado conoce todo esto desde antes? Me parece raro que no haya noticias sobre civiles en campos minados", concluye.

La estrategia chilena ante una hipotética invasión argentina por Tierra del Fuego

Uno de los documentos más relevantes en cuanto a la seguridad nacional disponible en los archivos de libre descarga y no comprados a Rhysida encontrados por Interferencia trata sobre una hipotética invasión argentina a la parte chilena de Tierra del Fuego. En más de 8 mil palabras, la sección de inteligencia del Ejército chileno describe su planificación ante ese escenario militar. No se indica la fecha en la cual fue elaborado el informe, pero en la metadata de aquel archivo se encuentra establecido que la última modificación al documento ocurrió en julio de 2019.

En el documento se destacan las buenas relaciones bilaterales entre ambos países, sin que se divise una posibilidad concreta de invasión por parte de Argentina. De hecho, se menciona como una de las prioridades de la unidad militar desplegada en la Región de Magallanes el mantener las buenas relaciones bilaterales y la confianza mutua existente con el ejército argentino; además de garantizar la integridad territorial chilena.

Aun así, no se descarta de plano a futuro una agresión militar, considerando las ventajas geoestratégicas que posee la zona. La explotación de recursos naturales y su consiguiente ventaja a nivel económico forman parte de una posible –aunque muy poco probable– agresión; ante la cual las Fuerzas Armadas nacionales deben estar preparadas.

El documento detalla sectores de interés para el Ejército argentino y para el nacional. Incluye potenciales situaciones de riesgo; medidas para reaccionar ante avanzadas militares vecinas; tipo de armamento a usar para ciertos eventos; vehículos disponibles en la zona; características de los vehículos y unidades disponibles en Argentina –información obtenida desde fuentes abiertas y de libre acceso, según se indica–; y sectores estratégicos en la geografía de la región que podrían servir tanto para invadir como para proteger el territorio nacional.

En definitiva, un detallado plan de acción ante situaciones bélicas hipotéticas que el propio Ejército chileno describe como poco probables, aunque no imposibles.

Mapas e informes exponen las vulnerabilidades y funcionamiento de la VI División del Ejército

Entre los miles de archivos militares se encuentran varios referidos al funcionamiento y logística de la VI División del Ejército y su cuartel general, con la que la Fuerza Armada se encarga de cuidar las regiones de Arica y Parinacota y Tarapacá.

Se trata de archivos de más de 100 páginas de 2021 y 2022 que detallan la función de cada departamento del Cuartel General ubicado en Iquique y sus horarios de operación. El detalle es tal que se informa, por ejemplo, qué departamento está a cargo de proteger el área de inteligencia y las cajas fuertes de la división. Asimismo, se adjuntan los planos del edificio, que señalan cada área logística y la distribución física de los militares.

Más grave resulta el hecho de que se incluya dentro de los informes la cantidad de vehículos de “combate y campaña” que se encuentran bajo la operación de la VI División del Ejército, así como sus placas patente y el conductor con su nombre y grado. Además, se añade un listado de los vehículos particulares de la división, con propietario y patente.

Junto a las tablas correspondientes a los vehículos de guerra se encuentran otras que listan el armamento que posee el cuartel, detallando la fecha de su mantención y datos sobre cantidad, tipo (Galil, SIG, etc.) y número de serie. Del mismo modo se detallan las herramientas tecnológicas resguardadas, como activos ópticos y optrónicos.

Estos informes se unen a varios anexos que, en suma, proyectan la defensa del cuartel general a través de imágenes cenitales. En ellos se diagrama las vías de ingreso vulnerables, el sector de apertura de fuego, la ubicación de los centinelas, el control de cámaras, el puesto de atención médica y el nido de detenidos, para los que se añade un documento tipo llamado Acta de entrega de detenidos.

En detalle, el primer anexo de la lista señala directamente el “material de guerra disponible para la guardia del CGVIDE”. Con ello se especifica qué armamento y en qué cantidad porta cada guardia. Por ejemplo, fusil Galil, pistola CZ M-75, cargadores 5,56 mm, etcétera.

Números, direcciones y perfiles psiquiátricos

La información privada de los militares abunda en los archivos filtrados. Se trata de cientos de números de celular de los conscriptos y de sus familiares, considerados como teléfonos de contacto; sus direcciones particulares y correos electrónicos, institucionales y particulares. Así también, documentos como, por ejemplo, el Plan de aparcamiento Escuela Militar año 2022, exponen los datos de los medios de transporte particular de los militares, su marca de auto y modelo, matrícula, encuadramiento, grado y el lugar de estacionamiento.

Todos estos datos constan dentro de los planes de enlace en caso de emergencia institucional o nacional. Pero

además, ciertos documentos también exponen informes de psiquiatría individualizados de los militares, incluyendo el nombre y escalafón del paciente, diagnóstico, fecha de éste, recinto de atención, doctor que realizó el diagnóstico, tratamiento, posibilidad de mejoría, pronóstico y posibles secuelas.

En suma, se trata no sólo de exposición pública de información institucional del Ejército referente a sus capacidades funcionales y logísticas, sino también de sus miembros de a pie.