El futuro esta en la virtualizacion

edit

Trump convocó una reunión de emergencia por el ciberataque del viernes

El presidente de Estados Unidos, Donald Trump, ordenó a su asesor de Seguridad Nacional, Tokm Bossert, la convocatoria de una reunión de emergencia en la noche del viernes para evaluar la amenaza que suponía el ciberataque global con un programa que pedía rescates (ransomware) que ha afectado al menos a 150 países, según ha revelado una fuente de la Administración a Reuters.

Altos cargos del personal de seguridad mantuvieron otra reunión en la Sala de Crisis de la Casa Blanca este sábado y la policía federal (FBI) y la Agencia de Seguridad Nacional trabajan ya para identificar a los responsables de estos ataques, ha apuntado la fuente en declaraciones bajo condición de anonimato.

Este domingo, el director de la agencia policial de la UE, Europol, Rob Wainwright, ha revelado que

el ataque ha afectado al menos a 200.000 víctimas de 150 países.

"En este momento afrontamos una escalada de la amenaza. Las cifras crecen. Estoy preocupado por que las cifras puedan seguir aumentando cuando se vuelva al trabajo y enciendan sus máquinas en la mañana del lunes", ha advertido Wainwright.

http://www.europapress.es/internaci...encia-ciberataque-viernes-20170514223748.html

Microsoft responsabiliza a la Agencia de Seguridad Nacional de Estados Unidos de propiciar el ciberataque masivo que afectó al menos a 150 países

Un "llamado de atención" para los gobiernos y organizaciones coleccionistas de vulnerabilidades informáticas.

Así calificó Microsoft al ciberataque masivo que comenzó el pasado viernes y ya dejó 200.000 afectados en al menos 150 países.

Por qué los expertos creen que otro ciberataque masivo puede ser "inminente" y qué puedes hacer para protegerte

El ciberataque de escala mundial y "dimensión nunca antes vista" que afectó a instituciones y empresas de unos 150 países

El gigante de la informática, además, responsabilizó a la Agencia Nacional de Seguridad estadounidense (NSA, por sus siglas en inglés) por lo sucedido.

"Hemos visto aparecer en WikiLeaks vulnerabilidades almacenadas por la CIA, y ahora esta vulnerabilidad robada a la NSA ha afectado a clientes en todo el mundo", señaló el principal asesor legal de Microsoft, Brad Smith.

"El software malicioso WannaCrypt usado en el ataque fue extraído del software robado a la Agencia de Seguridad Nacional en Estados Unidos", señala el ejecutivo.

Asimismo, Smith reconoció la "responsabilidad" de Microsoft en la respuesta a esa "llamada de atención" que ha supuesto el ataque de WannaCry, que explota vulnerabilidades en el sistema operativo Windows descubiertas y "robadas" a la NSA.

Acopio de vulnerabilidades

El ejecutivo advirtió, en el blog oficial de la compañía tecnológica, que el "acopio" de vulnerabilidades informáticas por parte de los gobiernos se ha convertido en un "patrón emergente" que causa "daños generalizados" cuando la información se filtra.

El "accidente" por el que un joven de 22 años se hizo "héroe" al detener el virus que secuestró computadoras en unos 150 países

Para el ejecutivo de Microsoft, el ciberataque representa un vínculo "imprevisto pero preocupante" entre las que consideró las dos amenazas más serias para la ciberseguridad: la actuación a nivelestatal y laactuación criminal organizada, según manifestó.

Smith comparó el ataque del programa maligno WannaCry al robo de "armas convencionales" al ejército estadounidense para exigir a los gobiernos que cambien sus "métodos" y se adhieran a las "mismas normas" que rigen en el mundo físico.

Cómo una fisura en Windows fue el origen del ciberataque de alcance mundial (y por qué muchos culpan a la Agencia Nacional de Seguridad de EE.UU.)

En este sentido, recordó que el pasado febrero la compañía llamó a renovar la Convención Digital de Ginebra para que sea un requisitogubernamental "informar de las vulnerabilidades a los proveedores,enlugar de almacenarlas, venderlas o aprovecharlas".

El ejecutivo de Microsoft urgió a una "acción colectiva" y al trabajo en común del sector tecnológico, los clientes y los gobiernos para generar una mayor protección frente a ciberataques.

Actualizaciones

La firma tecnológica tiene 3.500 ingenieros de seguridad en su plantilla.

"Hemos estado trabajando a destajo desde el viernes para ayudar a nuestros clientes afectados por el incidente", aseguró el asesor legal, quien destacó los "pasos adicionales" tomados por Microsoft para asistir a sus usuarios con sistemas antiguos de la compañía.

Ciberataque masivo a escala global: 5 preguntas para entender qué es y de donde surgió el virus WannaCry

No obstante, matizó que el hecho de que tantos ordenadores fueran vulnerables al ataque dos meses después de que Microsoft lanzara el "parche" para el fallo demuestra que "no hay manera de que losclientes se protejan contra las amenazas a menos que actualicen sussistemas".

El ransomware WannaCry, que exige un pago en la moneda digital Bitcoin para recuperar el acceso a los ordenadores, ha golpeado a centros de salud en el Reino Unido, grandes empresas en Francia y España, la red ferroviaria en Alemania, organismos públicos en Rusia y universidades en China, entre otros.

Cómo uno de los primeros ciberataques de origen ruso de la historia transformó a un país

Un experto informático no identificado del Reino Unido consiguió que el ciberataque quedara inhibido varias horas después de comenzar a causar estragos el viernes, pero advirtió de que nuevas versiones del malware se propagarán "con bastante probabilidad el lunes".

http://www.bbc.com/mundo/noticias-internacional-39918517

Encuentran nuevas variantes del virus que causó el pánico el viernes

Con más de 230.000 máquinas infectadas en todo el mundo, los expertos esperan que el inicio de una nueva semana laboral reavive la expansión de la infección a nivel global

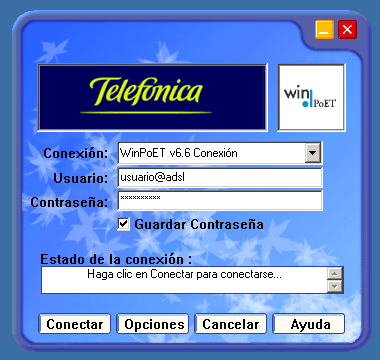

Varios grupos de seguridad informática han detectado de forma independiente nuevas cepas nuevas del virus que dejó bloqueados hasta 230.000 ordenadores en todo el mundo el viernes 12 de mayo, entre ellos grandes empresas como Telefónica y el sistema sanitario público de Reino Unido.

En concreto, el domingo 14 los expertos han podido catalogar hasta tres variantes nuevas del mismo malware que cifraba los archivos de cada máquina en la que se instalaba. Una de las nuevas versiones ha sido descartada como peligrosa por Matt Suiche, director ejecutivo de Comae Tecnologies, una empresa de ciberseguridad que opera a nivel global.

De las tres nuevas cepas, hay una especialmente peligrosa que se desconoce cómo detener

Según Suiche, esta variante tiene un archivo mal formado y aunque es capaz de distribuirse de un ordenador a otro haciendo uso del mismo gusano informático, no consigue llegar a ejecutar el cifrado de los archivos.

Las otras dos versiones detectadas no son inocuas, y se trabaja por inutilizarlas a nivel remoto. Una de ellas ha conseguido ser detenida en apariencia gracias al hallazgo de otro interruptor de apagado remoto en forma de dominio de Internet sin registrar que ha sido rápidamente registrado por el propio Suiche.

La última variante detectada por el grupo ruso Kaspersky, es la más peligrosa. Ha sido re-programada para que no tenga este interruptor de apagado remoto, y así extenderse de forma perpetua de ordenador en ordenador. También parece haber tenido un par de errores de funcionamiento y no parece estar operativa de forma completa, según la compañía.

Las autoridades esperan un resurgimiento hoy lunes

Muchas de las empresas afectadas ordenaron a sus empleados apagar sus estaciones de trabajo y abandonar las instalaciones el viernes pasado con el fin de evitar males mayores. Los mismos trabajadores, volverán hoy lunes a sus puestos de trabajo, y se espera que el reinicio de la actividad se traduzca en un nuevo ciclo de expansión del gusano.

Así lo ha afirmado el director del Europol, el cuerpo policial de la Unión Europea, Rob Wainwright, en declaraciones a la cadena de televisión británica ITV: “el número de sistemas infectados sigue aumentado, y me preocupa que las cifras sigan creciendo cuando la gente encienda sus ordenadores el lunes por la mañana”.

El lunes por la mañana millones de trabajadores en todo el mundo encenderán de nuevo ordenadores sin actualizar, reanimando la infección

La única medida efectiva a día de hoy es actualizar los sistemas vulnerables con los parches de seguridad creados por Microsoft ya en marzo. Ningún equipo que mantenga su sistema operativo actualizado podrá ser infectado a través de esta vulnerabilidad, bien sea por la que causó el pánico el viernes o por nuevas variantes que vayan apareciendo.

El fallo es tan grave que Microsoft publicó un parche de seguridad extraordinario para Windows XP, el sistema operativo que inició su andadura en 2001 y que fue declarado como obsoleto por Microsoft en 2014. Los parches están disponibles en la web de Microsoft. También ha disponibles parches especiales para Windows Vista, cuyo fin de ciclo fue declarado por Microsoft hace hoy un mes.

Infecciones silenciosas

En los círculos de seguridad empiezan a preocuparse ahora por las hipotéticas infecciones silenciosas que han podido ir desplegándose durante estas últimas semanas utilizando el mismo fallo de seguridad.

Podrían haberse hecho con el control de miles de equipos antes de que fueran actualizados con los parches de seguridad, y haber pasado desapercibidos sin ejecutar ningún tipo de actividad evidente a día de hoy, quedando latentes para futuras acciones.

Los expertos en seguridad temen que la vulnerabilidad haya sido explotada en silencio por otros grupos y que lo peor esté por llegar

Gusanos informáticos como el que nos atañe se aprovechan de unas vulnerabilidades descubiertas y explotadas por la NSA, la Agencia de Seguridad Nacional estadounidense, con herramientas denominadas EternalBlue y DoublePulsar.

Estas dos piezas de software fueron filtradas al público por el grupo hacker Shadow Brokers el día 14 de abril, y podrían haber sido utilizadas para distribuir software de diversa índole, no solo algo tan obvio como el ataque WannaCry que inmediatamente empezaba a cifrar los archivos.

http://www.lavanguardia.com/tecnolo...tes-infeccion-telefonica-nhs-nsa-windows.html

Países que fueron blanco de WannaCry (Avast)

Países que fueron blanco de WannaCry (Avast)

Sasser que te inutilizaba el Windows XP apenas lo instalabas. Puta que fue brigido ese virus en su tiempo

Sasser que te inutilizaba el Windows XP apenas lo instalabas. Puta que fue brigido ese virus en su tiempo

Sasser que te inutilizaba el Windows XP apenas lo instalabas. Puta que fue brigido ese virus en su tiempo

wargames

wargames

Sasser que te inutilizaba el Windows XP apenas lo instalabas. Puta que fue brigido ese virus en su tiempo

Win + R "Shutdown -a"

Win + R "Shutdown -a"